Es kann noch schlimmer kommenMonster-Botnetz griff Telekom-Router an

Hacker-Angriffe legten am Wochenende fast eine Million Telekom-Router lahm. Experten wissen inzwischen: Die Angriffe kamen vom Botnetz Mirai. Und sie könnten erst der Anfang gewesen sein.

Router der Telekom waren am Wochenende im Fadenkreuz von Hackern. Rund 900.000 Geräte wurden bundesweit lahmgelegt, betroffene Kunden hatten kein Internet und konnten nicht telefonieren. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) ordnete die Angriffe einem weltweit agierenden Botnetz zu, die Telekom bestätigte die Erkenntnisse später, ebenso wie die Sicherheitsexperten von Kaspersky. Sie konnten einen analysierten Code der Mirai-Malware zuordnen. Die Schadsoftware wurde bereits in den vergangenen Wochen mit verschiedenen Cyber-Attacken in Verbindung gebracht.

Mirai greift IoT-Geräte an

Die Ausfälle bei Telekom-Routern waren Teil eines globalen Angriffs auf ausgewählte Fernverwaltungsports von DSL-Routern. Unbekannte Täter scannten offenbar weltweit DSL-Anschlüsse auf den offenen Netzwerkport TP7547, der für die Fernwartung genutzt wird. Hierüber können Netzbetreiber Änderungen und Software-Updates aus der Ferne vornehmen. Betroffen waren in Deutschland Modelle der Speedport-Reihe der Telekom, die vom taiwanischen Hersteller Arcadyan stammen. Der Angriff hatte offenbar das Ziel, die attackierten Geräte über eine Sicherheitslücke im Fernwartungsprotokoll mit Schadsoftware zu infizieren und sie zum Teil eines globalen Botnetzes zu machen, das auf dem Code von Mirai basiert.

Mirai geriet spätestens im Oktober 2016 in die Schlagzeilen, als nach einer DDoS-Attacke auf den Internet-Knotenpunkt Dyn beliebte Dienste wie Twitter, Netflix, Spotify oder Paypal weltweit ausfielen. Rund einen Monat zuvor hatte ein massiver DDoS-Angriff bereits die Website des Journalisten Brian Krebs lahmgelegt. Die Angriffe wurden als bisher größte DDoS-Attacken aller Zeiten klassifiziert.

Gefährliche Sicherheitslücken

Diese Distributed-Denial-of-Service-Angriffe laufen immer gleich ab: Ein Angreifer schickt binnen kürzester Zeit massenhaft Anfragen an einen Server und zwingt ihn so in die Knie. Für die Angriffe nutzen die Hacker aber nicht ihre eigene Infrastruktur, sondern missbrauchen dafür die Geräte anderer, meist argloser Nutzer. Sie bauen ein Netz aus ferngesteuerten sogenannten Bots auf.

Das Botnetz Mirai hat es dafür auf vernetzte Geräte wie Webcams, Drucker, Router, aber auch Baby-Monitore abgesehen, die mit dem Internet verbunden, aber nicht ausreichend abgesichert sind. Schwachstellen sind nicht nur offene Ports, sondern auch unsichere Standard-Nutzernamen und –Passwörter zum Einloggen. Das ist die große Schwachstelle des Internet der Dinge (Internet of Things, IoT). Hanno Böck vom Fachportal "Golem" schrieb am 26. September nach dem Angriff auf Krebs' Website:

"Es ist bekannt, dass die Sicherheit von nahezu allen IoT-Geräten lächerlich schlecht ist. Offene Telnet-Ports ohne Authentifizierung, Standard-Nutzernamen, banalste Sicherheitslücken - und vor allem: keine Security-Updates. Die Hersteller produzieren massenhaft unsichere Geräte und kümmern sich anschließend nicht um die Folgen. […] Die Branche zeigt keinerlei Bemühungen, die offensichtlichen Sicherheitsprobleme anzugehen - und die Zahl der Geräte steigt rasant an."

Botnetze für Laien

Pikant und gefährlich: Um Mirai nutzen zu können, ist noch nicht einmal besondere Expertise erforderlich. Das "Wall Street Journal" berichtete, dass der Angriff auf Dyn von einem frustrierten Gamer ausgegangen sein könnte, der es eigentlich auf das Playstation Network abgesehen hatte. Die Person habe dafür möglicherweise Angriffszeit bei Botnetz-Diensten gekauft. Am 25. November schrieb "Heise", Mirai-Botnetze würden im Internet zur Miete angeboten. Das Botnetz bestünde aus mindestens 400.000 IoT-Geräten. Bereits im Oktober ist der Quellcode für die Schadsoftware Mirai im Netz aufgetaucht - ein idealer Bausatz für Nachahmer.

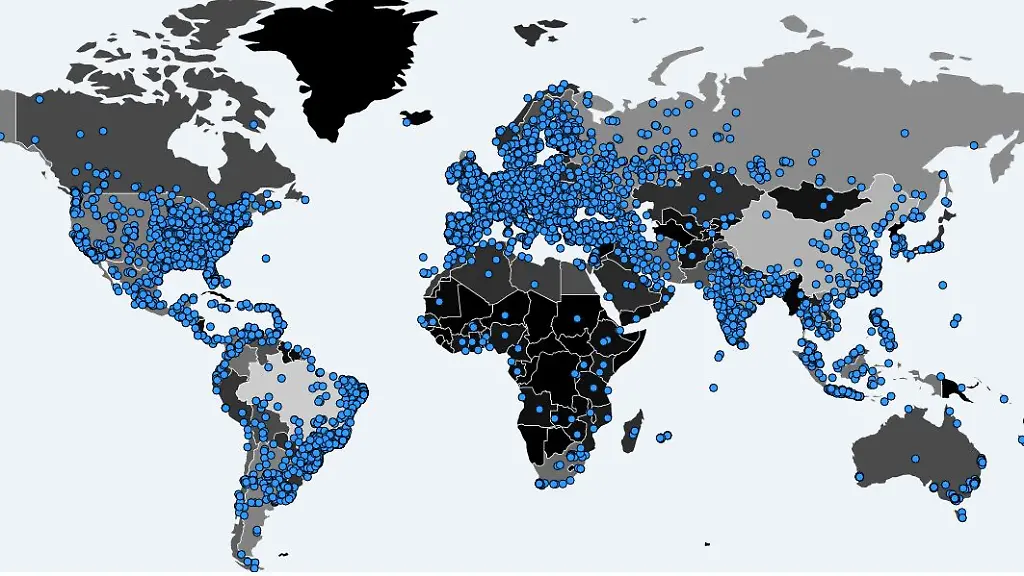

"Heise" berichtet außerdem von zwei Sicherheitsforschern, die Mirai überwachen. Sie teilen aktuelle Aktivitäten bei Twitter und über eine eigene Website. Hier kann man deutlich sehen, dass das Botnetz weltweit gespannt ist. Die Live-Karte zeigt rund 100.000 infizierte Geräte an, die aktuell online sind. Insgesamt waren schon knapp 3.250.000 Geräte im Netz von Mirai gefangen.

Gefahr bekannt, doch nicht gebannt

Dass vor allem IoT-Geräte ein nicht zu unterschätzendes Sicherheitsrisiko darstellen, ist längst bekannt. Das BSI weist in seinem am 9. November veröffentlichten Lagebericht zur IT-Sicherheit in Deutschland darauf hin. Er "verdeutlicht eine neue Qualität der Gefährdung", nicht nur durch vermehrte Angriffe mit Ransomware, sondern auch durch die gezielte Attacke von ungesicherten vernetzen Geräten.

Problematisch ist der Kampf gegen Mirai und Co. auch aus folgendem Grund: Um Super-Botnetze wie Mirai lahmzulegen, müssten sich Experten wahrscheinlich selbst auf rechtswidriges Terrain bewegen. Sicherheitsforscher haben in Mirais Quellcode Schwachstellen entdeckt, die eine Ausbreitung des Netezs verhindern könnten, und einen Wurm entwickelt, der Mirai das Handwerk legen könnte. Doch der Wurm namens Nematode müsste zum Schließen der Sicherheitslecks die gleichen Schwachstellen in den IoT-Geräten nutzen, die sich auch Mirai zu Eigen macht. Ein solches Vorgehen wäre aber, wie "Heise" schreibt, in vielen Ländern der Welt strafbar, darunter auch in Deutschland.