Immer an für Corona-Warn-AppWie gefährlich ist Bluetooth?

Damit die Corona-Warn-App des RKI funktioniert, muss auf dem Smartphone Bluetooth dauerhaft aktiviert sein. Viele Nutzer möchten die Anwendung daher nicht installieren, weil sie fürchten, Hacker könnten die Funkverbindung für Angriffe missbrauchen. Ist die Sorge berechtigt?

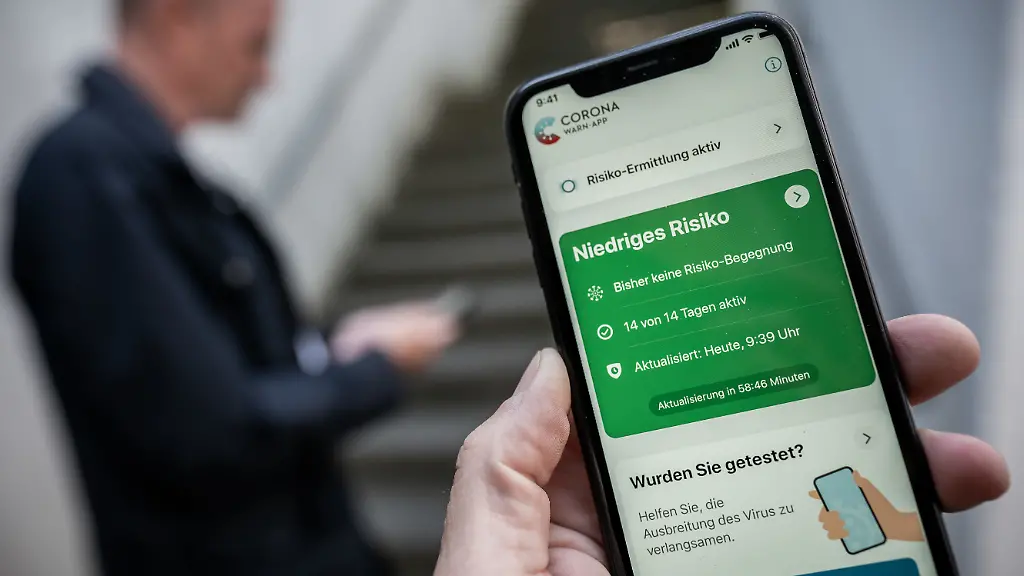

Die Corona-Warn-App des Robert-Koch-Instituts (RKI) ist erfolgreich gestartet, inzwischen haben die Anwendung schon 12,2 Millionen Nutzer heruntergeladen (Stand: 23. Juni). Viele Menschen zögern aber noch, die App zu installieren. Als Grund wird oft genannt, die für die Kontaktaufnahme zu anderen Handys dauerhaft aktivierte Bluetooth-Funktion sei nicht sicher, Hacker könnten sie für Angriffe ausnutzen. Die Sorge ist nicht ganz unberechtigt, in der Vergangenheit wies der Funkstandard immer wieder Sicherheitslücken auf. Aber ist die Gefahr wirklich so groß, dass man auf die Corona-Warn-App verzichten sollte?

Updates sichern Smartphones ab

Eine der kritischsten Bluetooth-Schwachstellen der vergangenen Jahre beschrieb Anfang Februar die Sicherheitsfirma ERNW in ihrem Blog. "BlueFrag" erlaubt es Hackern theoretisch, persönliche Daten von einem Android-Smartphone abzugreifen oder sogar Schad-Software zu installieren. Sie benötigen dafür lediglich die spezifische MAC-Adresse des Handys, die zur Identifizierung eines Geräts im Netzwerk dient. Betroffen waren vermutlich alle Android-Versionen, die älter als Version 10 sind. ERNW hatte Google aber bereits im November informiert, weshalb direkt im Februar ein Patch zur Verfügung stand, der die Lücke schloss.

Der Fall zeigt, dass Smartphones, deren Software auf dem aktuellsten Stand gehalten wird, auch bei dauerhaft aktiviertem Bluetooth vor Angriffen weitgehend sicher sind. Problematisch ist dabei aber, dass sich manche Smartphone-Hersteller zu viel Zeit lassen, bevor sie ein Sicherheitsupdate weitergeben. Außerdem erhalten Android-Smartphones in der Regel nur drei Jahre lang Patches, auf älteren Geräten werden Lücken also oft nicht geschlossen.

Ein "BlueFrag"-Angriff ist aber selbst dann unwahrscheinlich. Denn für Hacker ist damit ein relativ hoher Aufwand verbunden, der sich eigentlich nur rentiert, wenn sie ein spezifisches Ziel haben. Ein Angreifer muss sich in der Nähe des Opfers befinden, das auf seinem Gerät zusätzlich zu Bluetooth WLAN aktiviert haben muss. Und selbst dann klappt das nicht bei allen Geräten, wenn sie bei der Suche nach Zugangspunkten zufällige MAC-Adressen verwenden.

Großer Aufwand für Hacker

Auch iPhones sind über Bluetooth angreifbar. Erst im Mai berichtete ein internationales Forscherteam über eine Schwachstelle, die sowohl iOS als auch Android-Geräte betrifft. Dabei kann ein Angriff über einen Computer erfolgen, der vorgibt, ein Gerät zu sein, das bereits mit dem Smartphone gekoppelt war. Dadurch entfällt der beim Erstkontakt übliche Pairing-Prozess, die Verbindung baut sich automatisch auf.

Auch hier wurde das Problem schon Ende 2019 an Hersteller und die Bluetooth SIG (Special Interest Group) gemeldet. Seit Dezember stehen daher Patches zur Verfügung. Und für Angreifer ist es auch bei der "BIAS" getauften Lücke alles andere als ein Kinderspiel, sie auszunutzen. Unter anderem muss der Nutzer beim Abgleich der Codes dem Angreifer mit einem Fehler helfen. Außerdem scheitert der Zugriff von vornherein, wenn ein Gerät Bluetooth LE (Low Energy) verwendet. Und diesen Standard nutzt die Corona-Warn-App.

Das Bundesamt für Sicherheit in der Informationstechnologie (BSI) warnte im Mai auch noch vor einer von der TU München entdeckten Sicherheitslücke, über die sogenannte Method Confusion Attacks möglich sind. Dabei schaltet sich ein Angreifer in die Pairing-Kommunikation eines Smartphones mit einem anderen Gerät und greift den ausgehandelten Kopplungs-Code ab. Das funktioniert theoretisch auch mit Bluetooth LE. Allerdings findet beim Einsatz der Corona-Warn-App gar kein Pairing statt. Sie sendet lediglich kleine Datenpakete aus, die von anderen Handys empfangen werden. Und natürlich gibt es auch für diese Schwachstelle inzwischen Sicherheitsupdates.

Ältere Androiden nicht immer sicher

Letztendlich kann man also sagen, dass Smartphones, bei denen die Software aktuell gehalten wird, kein dauerhaft aktiviertes Bluetooth zu fürchten haben. Allerdings gilt das nicht unbedingt für ältere Geräte, die vielleicht schon länger keine Updates mehr erhalten. Das Problem betrifft vor allem Android-Smartphones, bei denen man davon ausgehen muss, dass sie ungepatcht sind, wenn sie älter als drei Jahre sind. Alle iPhones, auf denen die Corona-Warn-App läuft, sind auf dem neuesten Stand, wenn Nutzer die angebotenen Aktualisierungen auch ausführen.

Doch selbst bei betagten Android-Handys ist das Risiko vermutlich gering, da es sich für gewöhnliche Kriminelle nicht lohnt, normale Nutzer via Bluetooth anzugreifen. Der Hacker muss sich in Bluetooth-Reichweite befinden und ziemlich hohen Aufwand betreiben, ohne zu wissen, ob er mit seiner Beute viel anfangen kann. Nicht ohne Grund heißt es bei den meisten Warnungen vor Bluetooth-Schwachstellen, bisher sei nicht bekannt, dass sie bereits ausgenutzt wurden.

Kein Grund, auf die App zu verzichten

Eine hundertprozentige Sicherheit gibt es nicht, ein Restrisiko bleibt. Aber das gilt für alle Netzwerkverbindungen. Und wer trennt schon jedes Mal seinen Rechner vom Internet, wenn er es gerade nicht benötigt? Vorsicht ist angebracht, aber theoretisch mögliche Bluetooth-Angriffe sind kein Grund, auf die Corona-Warn-App zu verzichten, bei der selbst der Chaos Computer Club keine Sicherheitsprobleme gefunden hat. Daran wird sich auch kaum etwas ändern, denn auch kommende Updates bleiben als Open-Source-Projekt unter der Kontrolle der Allgemeinheit.