IT-Experte zum Hackerangriff"Das betrifft jeden Otto-Normal-Bürger"

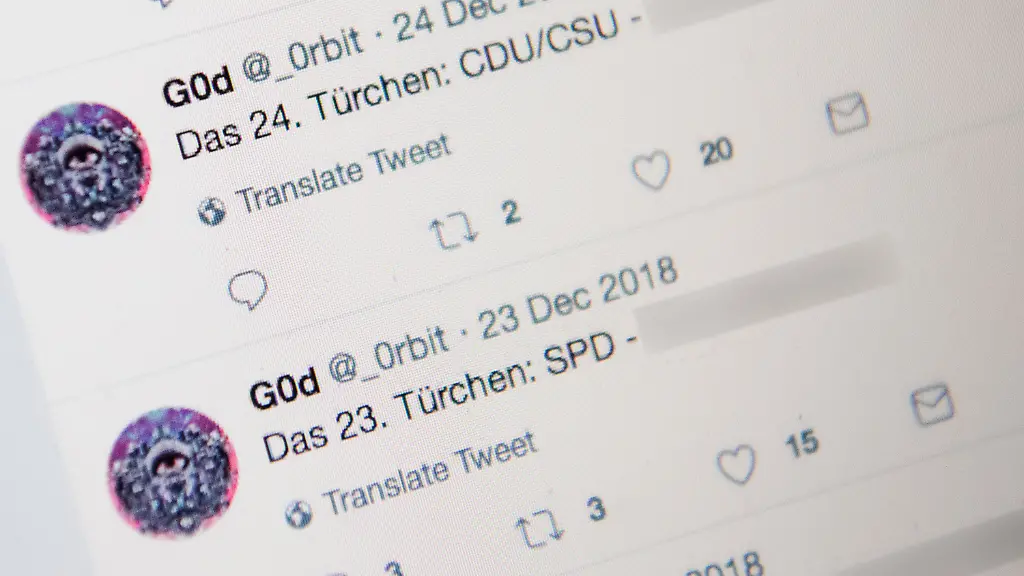

Hacker veröffentlichen private Daten und Dokumente von Politikern, Journalisten und Prominenten im Netz. Sicherheitsexperte Jan Bindig erklärt n-tv.de, woher die Daten stammen könnten, wie es zu den Leaks kommen konnte und warum nicht nur Promis und Politiker bedroht sind.

Hacker veröffentlichen private Daten und Dokumente von Politikern, Journalisten und Prominenten im Netz. Wer dahinter steckt, was das Motiv ist und ob die Daten authentisch sind, ist bisher unklar. Jan Bindig, Sicherheitsexperte bei Data Reverse und Autor des jüngst erschienenen Buchs "Das IT Security Mindset", erklärt im Gespräch mit n-tv.de, woher die Daten stammen könnten, wie es zu den Leaks kommen konnte und warum nicht nur Promis und Politiker bedroht sind.

n-tv.de: Die Hacker haben Kontakte, Familien-Chats, Privatfotos und Kontoauszüge veröffentlicht. Woher haben sie die?

Jan Bindig: Das ist sehr spekulativ, bisher wissen wir noch gar nichts darüber. Ich vermute aber, dass sie unter anderem von mobilen Geräten, etwa von Smartphones, stammen. Das passt einfach zu gut zu der Art der Daten. Aber auch normale PCs und Laptops können die Quelle sein.

Wie muss man sich so einen Angriff vorstellen?

Ich vermute, dass hier Mobilgeräte über eine Sicherheitslücke in einer App infiltriert wurden. Welche genau, das weiß noch keiner, aber das lässt sich mit forensischen Analysen schnell herausfinden. Das ist aber nur eine Vermutung, es kann natürlich auch über ein Dienstgerät passiert sein, zum Beispiel einen PC, etwa über einen Trojaner oder einen gezielten Phishing-Angriff.

Der Fehler liegt also nicht in unsicheren IT-Systemen, sondern in persönlicher Unvorsichtigkeit?

Ja, definitiv. Ich glaube nicht, dass eine zentrale Architektur betroffen ist, also etwa ein Serversystem der Bundesregierung oder des Bundestages. Ich glaube, man hat gezielt Personen von öffentlichem Interesse angegriffen. Natürlich gibt es aber auch einen organisatorischen Schwachpunkt. Warum kann so etwas überhaupt passieren? Wichtig ist hier zum Beispiel das Thema Mobile Device Management (MDM). Da geht es um Sicherheitslösungen auf dem mobilen Gerät und darum, Berufliches von Privatem sicher zu trennen. Gerade wenn ich etwa als Abgeordneter oder Spitzenpolitiker nur ein Telefon habe. Das durchzusetzen, ist Sache der IT-Sicherheitsabteilungen.

Was muss sich noch verändern oder verbessern?

Die "Awareness". Das heißt, jeder Anwender, der in irgendeiner Form gefährdet ist, muss sich durch Weiterbildungen und Trainingsmaßnahmen zwangsweise mehr mit dem Thema beschäftigen, um das Gefahrenbewusstsein zu erhöhen. Beim eigenen Haus hat man ja auch eine Alarmanlage mit teurem Schließsystem. Aber die digitale Welt ist oft überhaupt nicht gesichert, obwohl wir ständig und überall mit dem Netz verbunden sind - privat und beruflich.

Wie kann man das erreichen?

Man muss aufzeigen, wie einfach es ist. Zum Beispiel, indem man einem Hacker über die Schulter schaut und sieht, was passiert und wie schnell es geht, an Daten zu gelangen. Solche Awareness-Trainings sind gerade bei Politikern und in der Wirtschaft extrem wichtig - also überall da, wo Menschen mit vielen Informationen unterwegs sind, die nicht für jeden bestimmt sind.

Viele der betroffenen Prominenten haben sich immer wieder öffentlich gegen Rechts positioniert. Sind die Leaks politisch motiviert?

Das glaube ich nicht. Vielleicht ist es nur eine Art Testlauf - es wurden ja keine brisanten Daten veröffentlicht, die jemandem extrem schaden könnten. Vielleicht haben die Hacker einfach ausprobiert, was möglich ist, und sich dafür eine Zielgruppe ausgesucht, bei der man schnell auf einen Angreifer aus einer bestimmten Ecke schließen kann. Natürlich kann man nicht ausschließen, dass ein politischer Gegner dahinter steckt, aber ich glaube da nicht wirklich dran, das ist mir etwas zu einfach.

Ein Testlauf wofür?

Denkbar ist, dass man das Ganze ausweitet auf eine größere Zahl von Betroffenen und wesentlich wichtigere Personen und Informationen. Es könnte auch sein, dass man mit den Leaks gerade in der Politik gezielt versucht, ein Angstszenario aufzubauen. Denkbar ist sogar auch ein wirtschaftlicher Ansatz, zum Beispiel die Vermarktung von Sicherheitslösungen. Aber das ist alles spekulativ, ich würde hier keine Lesart hervorheben.

Können auch Privatpersonen Opfer solcher Hackerangriffe werden?

Ich würde da keinen Unterschied machen. Die Haltung "Ich hab' nichts zu verbergen, mir kann nichts passieren" sehe ich hier gar nicht. Identitätsdiebstahl ist ein Riesenthema, das uns auch in den nächsten Jahrzehnten beschäftigen wird. Es gibt wohl kaum jemanden, der damit kein Problem hätte, wenn seine Daten für kriminelle Handlungen missbraucht würden und dann nachts um zwei das Sondereinsatzkommando im Schlafzimmer stehen hat. Das betrifft also jeden Otto-Normal-Bürger.

Und wie kann man sich am besten schützen?

Das Sicherheitsbewusstsein muss wachsen. Viele Endanwender beschäftigen sich nicht gerne damit, verwenden Passwörter mehrfach, speichern sie vielleicht sogar auf dem Handy oder auf dem PC in einer Textdatei oder schreiben sie auf einen Zettel. Es geht einfach um "Awareness" - dass man nicht überall das gleiche Passwort benutzt, seine E-Mails und Kommunikation verschlüsselt. Wenn das im aktuellen Fall passiert wäre, wäre es niemals zu diesen Leaks gekommen. Das ist eigentlich ein alter Hut, aber man kann es nicht oft genug wiederholen.

Mit Jan Bindig sprach Johannes Wallat